Cisco Firepower Management Center’daki (FMC) kritik bir güvenlik açığı, uzaktaki bir saldırganın kimlik doğrulamasını atlamasına ve etkilenen aygıtlarda yönetici olarak rasgele eylemler yürütmesine izin veriyor.

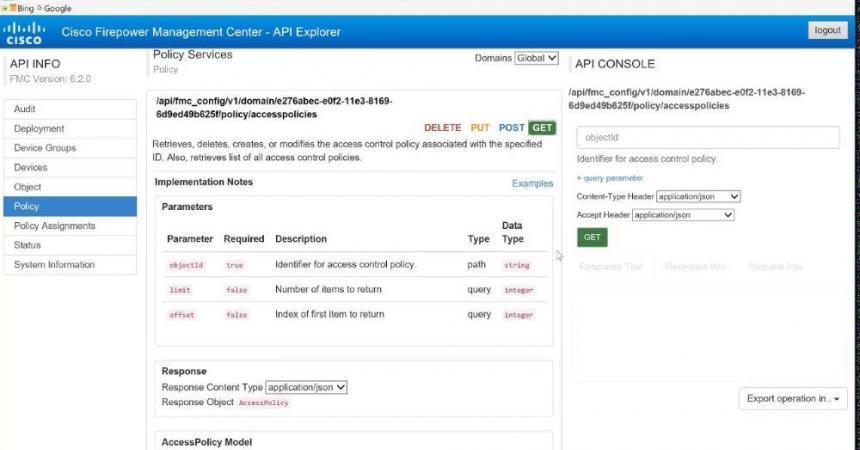

Cisco’nun açıkladığı sorun, Lightweight Directory Access Protocol-Basit Dizin Erişim Protokolü (LDAP) kimlik doğrulama yanıtlarının harici bir sunucudan yanlış işlenmesinden kaynaklanıyor. Böylece bir saldırgan etkilenen bir aygıta hazırlanmış HTTP istekleri gönderebilir ve web tabanlı yönetim arabirimine yönetici erişimi elde edebilir.

Cisco FMC, yalnızca harici bir LDAP sunucusu aracılığıyla web tabanlı yönetim arabirimi kullanıcılarının kimliğini doğrulamak üzere yapılandırıldıysa etkilenir.

Güvenlik açığı CVE-2019-16028 olarak izlenir ve 9,8 CVSS puanı içerir.

Düzeltmeler Cisco FMC Software sürüm 6.4.0.7 ve 6.5.0.2’ye dahil edildi. Şirket ayrıca Şubat ve Mayıs 2020’de sırasıyla 6.2.3 (6.2.3.16) ve 6.3.0 (6.3.0.6) sürümleri için düzeltmeler yayınlamayı planlıyor.

Cisco, bu hafta ayrıca şu ürünleri için de güncelleme yayınladı; Cisco TelePresence Collaboration Endpoint, TelePresence Codec, RoomOS Software; IOS XE SD-WAN Software; SD-WAN Solution vManage software, Smart Software Manager On-Prem, and IOS XR Software.

Bu kusurların başarıyla kullanılması, dizin geçişi saldırılarına, etkilenen cihazlara yetkisiz erişime, ayrıcalık yükseltme ve hizmet reddine (DoS) yol açabilir.

Cisco, tüm bu kusurları ele almak için yazılım güncellemeleri yayınladı ve etkilenen müşterilerin korunmalarını sağlamak için mümkün olan en kısa sürede uygulamaları tavsiye etti.

Ayrıca Cisco şu ürünler için 18 Orta önem dereceli güvenlik açığını gidermek için güvenlik güncellemeleri yayınladı; Webex Teams for Windows, Unified Communications Manager, Jabber Guest, Application Policy Infrastructure Controller, Email Security Appliance, Unity Connection Software, Web Security Appliance and Content Security Management Appliance, Umbrella Roaming Client for Windows, SD-WAN Solution, Small Business Smart and Managed Switches, IOS XR Software ve Hosted Collaboration Mediation Fulfillment

Bu kusurlar, hizmet reddi, Siteler Arası İstek Sahteciliği (CSRF), Siteler Arası Komut Dosyası Oluşturma (XSS), IP Tabloları baypas, içerik filtresi baypas, dizin geçişi, HTTP üstbilgisi enjeksiyonu, SQL enjeksiyonu, komut enjeksiyonu ve bilgi ifşasına neden olabilir.

Yukarıdaki güvenlik açıklarına ilişkin ek bilgiler Cisco’nun destek web sitesinde bulunabilir .