Siber güvenlik araştırmacıları, en popüler VPN’lerin bazılarını analiz ettiler ve ikisinin, kullanıcıların cihazlarını hacklemek için kullanılabilecek güvenlik açıklarından etkilendiğini keşfettiler.

VPN hizmetlerini analiz etme ve karşılaştırma konusunda uzmanlaşmış bir şirket olan VPNpro, hangilerinin saldırganların iletişimi durdurmasına ve sahte güncellemeleri itmesine izin verdiğini görmek için en popüler 20 VPN’i analiz etti.

Analiz PrivateVPN ve Betternet VPN saldırıların bu türlerina karşı savunmasız olduğunu ortaya çıkardı. Her iki satıcı da Şubat ayı ortasında bilgilendirildi ve saldırıları önlemek için yamalar yayınladılar.

Analiz, PrivateVPN, Betternet, TorGuard ve CyberGhost’un bir saldırganın bağlantıyı kesmesine izin verdiğini ve VPN’nin ele geçirilirken bağlandığını gösterdi. Ancak, yalnızca PrivateVPN ve Betternet sahte bir güncelleme indirdi ve PrivateVPN güncellemeyi otomatik olarak yürüttü. Betternet güncellemeyi otomatik olarak yürütmedi, ancak kullanıcıdan uygulamayı güncellemesini istedi, bu da çoğu durumda sahte güncellemenin yürütülmesine neden olacaktır.

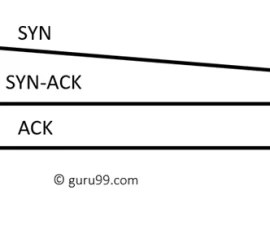

VPNpro’ye göre, ortadaki bir adam (MitM) saldırganı, hedeflenen kullanıcının VPN bağlantısını kesmiş ve sahte bir yazılım güncellemesi yerleştirmiş olabilir. En olası senaryolarda, saldırgan kurbanı halka açık bir yerde kötü amaçlı bir Wi-Fi ağına bağlanmaya ikna eder veya bir şekilde hedefin yönlendiricisine erişir.

Kötü amaçlı yazılım güncellemesi, kurbanın cihazında bir parça kötü amaçlı yazılım açığa çıkarmış olabilir. Bu, hassas bilgileri çalmak, güvenliği ihlal edilmiş cihazı kripto para birimi madenciliği için kötüye kullanmak veya cihazı bir botnet’e eklemek için tasarlanmış fidye yazılımlarını veya kötü amaçlı yazılımları içerir.