Qualcomm ve MediaTek Wi-Fi yongalarının, ESET araştırmacıları Robert Lipovský ve Štefan Svorenčík tarafından keşfedilen KrØØk bilgi ifşa güvenlik açığının yeni varyantlarından etkilendiği bulundu.

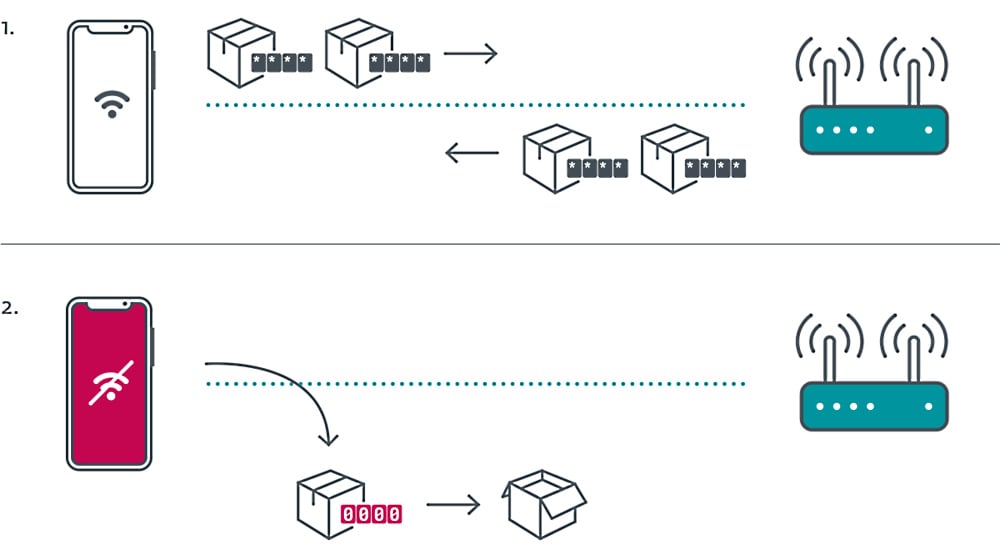

KrØØk, Şubat 2020’de ESET tarafından açıklanan ve CVE-2019-15126 olarak izlenen bir güvenlik açığıdır, saldırganlar tarafından, değiştirilen trafiğin bir kısmını şifrelemek için sıfır şifreleme anahtarlarını kullanmaya zorlayarak, başarılı bir şekilde sömürülmeden sonra savunmasız aygıtlar tarafından iletilen bazı WPA2 şifreli kablosuz ağ paketlerinin şifresini çözmek için kullanılabilir.

Bu sayfada , KrØØk ile ilgili güvenlik güncellemelerinin ayrıntılarını içeren ve satıcılar tarafından güvenlik açığını düzeltmek için yayınlanan yazılım güncellemelerinin bir listesini tutan bir tavsiye listesi bulunabilir.

KrØØk istismar edilmesi, rakiplerin ilgilenilen (potansiyel olarak hassas) verileri durdurmasına ve şifresini çözmesine olanak tanır ve Wi-Fi’ye karşı yaygın olarak kullanılan diğer tekniklerle karşılaştırıldığında, KrØØk’tan yararlanmanın önemli bir avantajı vardır: Wi-Fi sinyalinin menzilinde olmaları gerekirken saldırganların kimliğinin doğrulanmasına ve WLAN ile ilişkilendirilmesine gerek yoktur. Diğer bir deyişle, Wi-Fi şifresini bilmelerine gerek yoktur.

Eset açıklamasında “Testlerimiz, yamalamadan önce Amazon (Echo, Kindle), Apple (iPhone, iPad, MacBook), Google (Nexus), Samsung (Galaxy), Raspberry (Pi 3), Xiaomi (RedMi) tarafından üretilen bazı istemci cihazlarını doğruladı. Bunların yanı sıra Asus ve Huawei tarafından sağlanan bazı erişim noktaları KrØØk’a karşı savunmasızdı, ” dedi

ESET tarafından sağlanan ihtiyatlı bir tahmine göre, KrØØk saldırılarına maruz kalan Wi-Fi özellikli cihazların sayısı toplamda bir milyarı aştı.

Qualcomm ve MediaTek Wi-Fi özellikli cihazlar da savunmasız

Başlangıçta ESET, yalnızca Broadcom ve Cypress Wi-Fi yongalarına sahip cihazların etkilendiğini söylemesine rağmen, Lipovský ve Svorenčík , araçlarda, navigasyon sistemlerinde, saatlerde, dizüstü bilgisayarlarda, akıllı telefonlarda, yönlendiricilerde kullanılan Qualcomm ve MediaTek radyo sistemlerini de etkileyen yeni KrØØk varyantlarını keşfetti.

Araştırmacılar , bugün yayınlanan ve bu haftanın başlarında BleepingComputer ile paylaştığı bir raporda , “Broadcom ve Cypress’dekiler dışında incelediğimiz çiplerden biri Qualcomm’du” açıklamasını yaptı .

“Keşfettiğimiz güvenlik açığı (CVE-2020-3702 olarak atandı) aynı zamanda bir ilişkinin kesilmesiyle tetiklendi ve şifrelenmiş veri çerçeveleri yerine şifrelenmemiş verilerin – tıpkı KrØØk gibi – iletilmesi yoluyla verilerin istenmeyen şekilde ifşa edilmesine yol açtı.”

ASUS RT-AC52U router ve akıllı evlerde de kullanılan MT3620 mikro denetleyiciyi kullanan Microsoft Azure Sphere geliştirme kiti dahil olmak üzere, MediaTek’in bazı Wi-Fi yongalarında benzer bir güvenlik açığının (yani şifreleme eksikliğinin) olduğunu gözlemledik.

Yeni KrØØk varyantları şu an düzeltilmiş durumda

Qualcomm, Temmuz ayında yeni keşfedilen KrØØk saldırısından etkilenen tescilli sürücü için bir düzeltme yayınladı ve MediaTek, Mart ve Nisan 2020’de bu kusuru düzeltti.

MT3620 mikro denetleyiciyi etkileyen hatayı düzelten bir güvenlik güncelleştirmesi daha sonra Temmuz ayında Azure Sphere OS sürüm 20.07 ile yayınlandı.

Bu yeni bulgular, KrØØk saldırılarına karşı savunmasız cihazların sayısını ve yamalanmadan bırakılırsa varyantlarını büyük ölçüde artırıyor.

Lipovský ve Svorenčík , yamalı olmayan cihazlarda KrØØk güvenlik açığını tetiklemek ve tespit etmek için bir kavram kanıtı test komut dosyası yayınladı .

Bugün, Black Hat USA 2020’de Qualcomm ve MediaTek Wi-Fi çiplerini kullanarak yeni KrØØk varyantları cihazını nasıl tetikleyebildiklerini Kr00k: Ciddi Güvenlik Açığı Etkilenen Milyar + Wi-Fi Cihazlarının Şifrelemesi sunumunda gösterecekler.