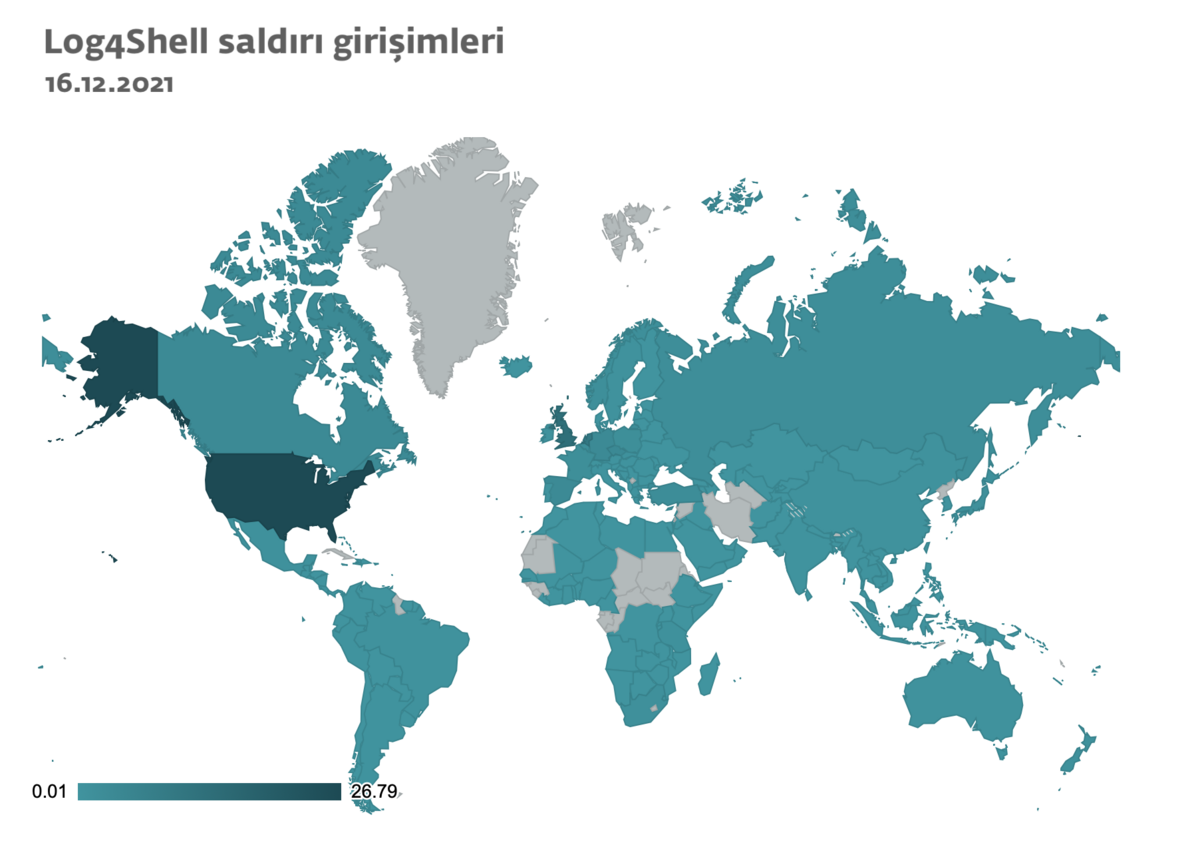

ESET, kritik Log4Shell güvenlik açığını dünya genelinde istismar etmeye çalışan binlerce saldırı girişimi algıladı. Saldırı girişimlerinin çoğu ABD, Birleşik Krallık, Türkiye, Almanya ve Hollanda’da bulunuyor, ancak Log4j yazılım kütüphanesinin dünyadaki sistemlerde küresel yaygınlığı nedeniyle yaklaşık 180 ülke ve bölge tehdit altında.

ESET mühendislerinin Log4Shell güvenlik açığı istismarı için algılamalar oluşturduğu 11 Aralık’tan bu yana, ESET saldırı girişimlerini kaydediyor. Bu etkinlik, boyutu ne olursa olsun, tüm ülkelerin, bu güvenlik açığının henüz düzeltilmediği sunucuları, hizmetleri ve cihazları ihlal etmeye çalışan siber suçluların etkileriyle karşılaşabileceğini gösteriyor. Log4j açığının en çok kullanıldığı ülkeler yüzde 26,6 ile ABD, yüzde 13,3 ile Birleşik Krallık, yüzde 9,5 ile Hollanda oldu. Türkiye’de bu oran yüzde 2,5.

Saldırı girişimleri neden bu kadar geniş çapta gerçekleşiyor?

Log4j yazılım kitaplığı genellikle bir cihazdaki etkinliği kaydeden günlüklerin üretimi için kullanılır. Bu durumda özellikle hataları kaydetmek ve güvenlik olaylarının geriye dönük olarak araştırılması için. Sonuç olarak, güvenlik açığı son derece yaygındır.

Güvenlik açığı, saldırganların bir cihazdaki herhangi bir kodu uzaktan çalıştırmasına ve sonuçta bu kod üzerinde tam denetim elde etmesine olanak tanır. Saldırganlar bir sunucuyu bu şekilde tehlikeye atabilirse, bir kuruluşun iç ağında daha derinden çalışabilir ve internete açık olmayan diğer sistem ve cihazlara bile sızabilir. Log4j’ün yüksek yaygınlığı bir yana CVSS ölçeğine göre 10 üzerinden 10 puanla oldukça kritik bir güvenlik açığıdır. BT sektörü hızlı yanıt veremezse, çok sayıda kuruluş ve kendi sunucularını yöneten veya çeşitli çevrimiçi hizmetleri kullanan bireyler için baş ağrısına neden olabilir.

ESET güvenlik farkındalığı uzmanı Ondrej Kubovič’e göre: “Log4j, birçok çevrimiçi çözümün ve dünyaca ünlü teknoloji şirketlerinin hizmetlerinin bir parçası olan açık kaynaklı bir kütüphanedir. Bazen daha büyük bir paketin parçası olarak BT yöneticisinin bilgisi olmadan bir sunucuda veya şirket sisteminde bulunur. Saldırganlar savunmasız bir cihazın tüm kontrolünü ele geçirdiyse, siber saldırı gerçekleştirebilir, hassas verileri çalabilir, fidye yazılımı yükleyebilir veya bir şirketin BT sistemlerini sabote edebilir.”

ESET, BT yöneticilerine şu önerilerde bulunuyor:

- Kuruluşunuzun Log4j açık kaynak kitaplığını nerede ve hangi sürümü kullandığını doğrulayın. Savunmasız sürümler 2.0-beta9 ila 2.14.1 sürümleridir. Sürüm 2.15 de kısmen savunmasızdır.

- Log4j kitaplığınızı sürüm 2.16’ya güncelleyin ve gelecekteki güncellemeleri takip edin.

- Log4Shell bir uzaktan kod yürütme güvenlik açığı olduğundan ve bu güvenlik açığı kolayca kullanılabildiği için sistemlerinize erişim için saldırganlar tarafından yararlanılmadığını doğrulamak gerekir.

- Güvenlik açıklarından yararlanmayı algılayan ve engelleyebilen güvenlik yazılımı kullanın.

ESET’in algılamaları şunlardır:

- Java/Exploit.CVE-2021-44228

Java/Exploit.Agent

Java/Exploit.Agent.SBL

Güvenlik duvarı kullanarak şüpheli IP adreslerini engelleyin.

Detaylı bilgi için;