- Güvenlik açıklarından biri, güvensiz HTTP bağlantısının kullanılması nedeniyle ortaya çıkar.

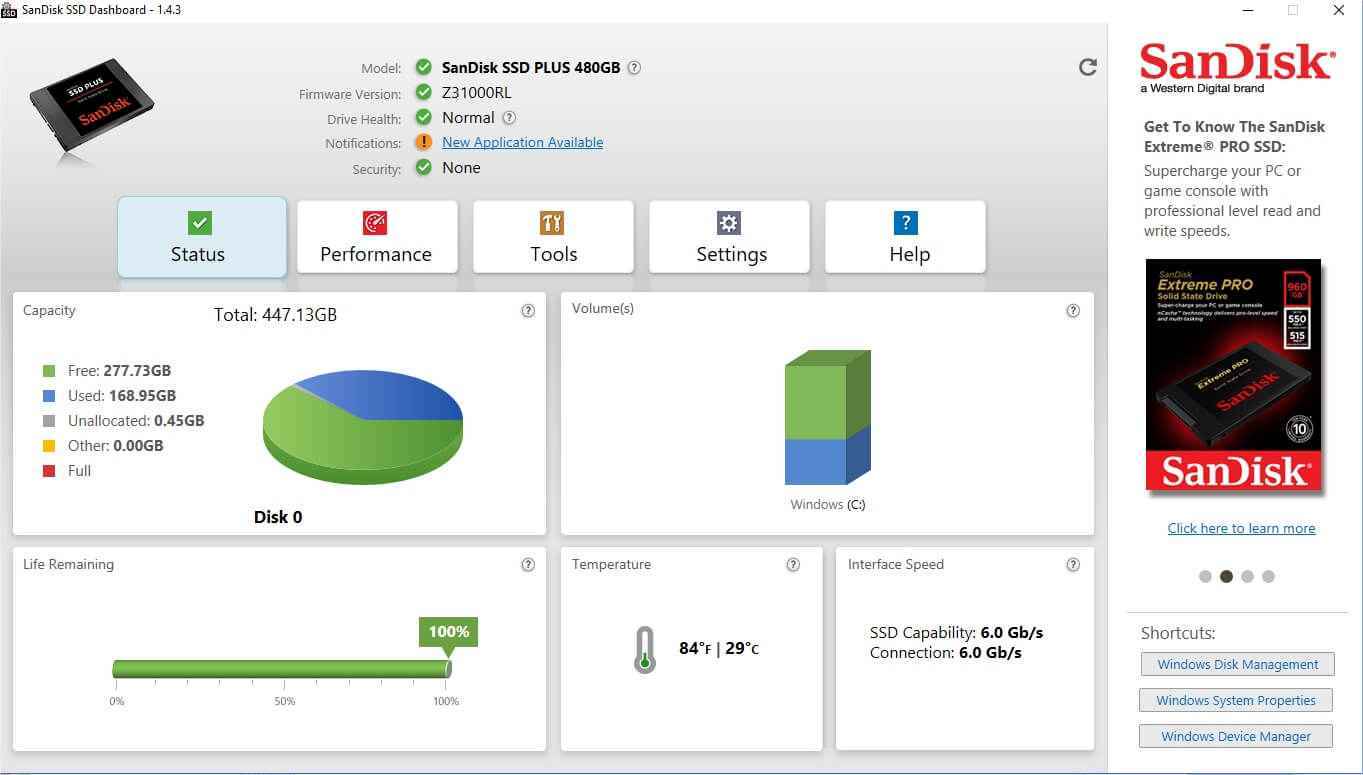

- Kusur, 2.5.1.0 sürümünden önceki Western Digital SanDisk SSD Dashboard uygulamalarını etkiler.

Western Digital ve SanDisk SSD Dashboard’daki iki ciddi güvenlik açığı, siber korsanların kullanıcıların bilgisayarlarında rasgele kod çalıştırmaları için kandırmalarına izin verebilir.

İlk güvenlik açığı

Trustwave araştırmacıları tarafından keşfedilen güvenlik açıklarından biri CVE-2019-13466 olarak tespit edildi. Hata, arşivlenmiş müşteri tarafından oluşturulan sistem ve tanılama raporlarını korumak için sabit kodlanmış bir parolanın kullanımı ile ilişkilidir.

Trustwave araştırmacıları, dizeyi ana ikili dosya olan SanDiskSSDDashboard.exe’den attıktan sonra hatayı buldular. Dizelerden birinin rapor bilgisini şifrelemek için kullanılan bir kodlanmış şifre olduğunu buldular. Şifre her kurulum için aynıdır. Saldırgan, güvenlik açığını kullanarak SSD Dashboard ‘da yer alan tüm hassas verileri okumak için raporu ele geçirebilir.

İkinci güvenlik açığı

İkinci güvenlik açığı – CVE-2019-13467 – daha şiddetli. Uygulama, SanDisk sitesiyle iletişim kurmak için HTTPS yerine HTTP kullandığı için kusur vardır. Bu, bir saldırganın sahte hotspot (rogue hotspot) oluşturmasına ve bir ortadaki adam saldırısı gerçekleştirmesine izin verebilir. MiTM saldırısı sayesinde, saldırganlar uygulama tarafından istenen veriler yerine kötü amaçlı içeriğe hizmet verebilir.

Kusur, 2.5.1.0 sürümünden önceki Western Digital SanDisk SSD Dashboard uygulamalarını etkiler.

Sorunların ele alınması

Western Digital sorunları onayladı ve müşterilerini güvende kalmak için güvenlik güncellemelerini yüklemeye çağırdı. Kusurlar en son 2.5.1.0 versiyonunda giderilmiştir.

Kaynak: cyware.com