Zombieload saldırısı geri döndü. Bu veri sızdıran yeni varyantı versiyon 2 olarak adlandırılıyor. Meltdown, Foreshadow ve diğer MDS saldırılarına karşı direnç kazanan Intel işlemcileri ZombieLoad saldırısından etkilenmiş gözüküyor. İlk kez bu yılın mayıs ayında keşfedilen ZombieLoad, 2011’den sonra piyasaya sürülen Intel işlemci nesillerini etkileyen üç yeni mikro mimari veri örnekleme (MDS) spekülatif yürütme güvenlik açıklarından biridir.

ZombieLoad’un ilk çeşidi, saldırganların yalnızca diğer uygulamalardan ve işletim sisteminden değil, aynı zamanda yaygın bir donanıma sahip bulutta çalışan sanal makinelerden de hassas verileri çalmalarına izin veren arabelleği doldurarak bellek mantığını hedef alan bir fill-buffer logic tipi saldırıdır.

Şimdi, aynı araştırmacı grubu, ZombieLoad v2 olarak adlandırılan ve Intel’in İşlemsel Senkronizasyon Uzantılarında(TSX) bulunan CVE-2019-11135 olarak isimlendirilen güvenlik açığının ikinci bir türünün ayrıntılarını açıkladı. Intel TSX, çok iş parçacıklı yazılımın yürütülmesini hızlandırarak ve bir çakışma belleği erişimi bulunduğunda bir işlemi iptal ederek CPU’nun performansını iyileştirmeyi amaçlayan donanımda işlemsel bellek desteği sağlıyor.

Intel, ZombieLoad v2’yi “İşlemsel Senkronizasyon Uzantıları (TSX) Eşzamansız İptal (TAA)” güvenlik açığı olarak nitelendirdi, çünkü bu kusurun kötüye kullanılması TSX bölgelerinin yürütme süresini izleme yeteneğiyle yerelde bir saldırgana erişim veriyor.

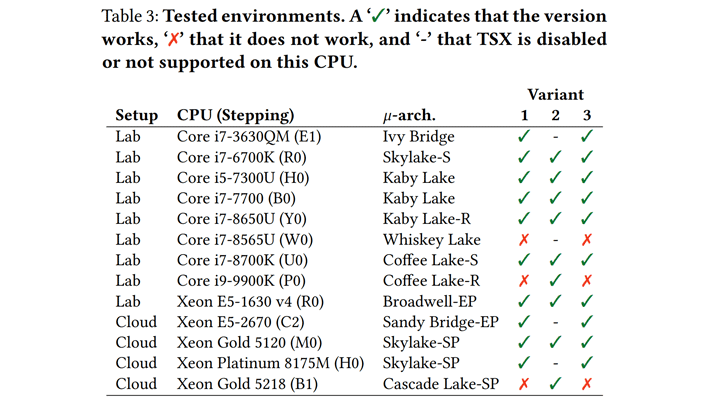

ZombieLoad v2, Core, Xeon işlemciler ve Intel’in Nisan 2019’da tanıtılan yüksek teknoloji ürünü CPU serisi olan Cascade Lake de dahil olmak üzere TSX’i destekleyen tüm Intel işlemcileri çalıştıran masaüstü bilgisayarları, dizüstü bilgisayarları ve bulut bilgisayarları etkiledi.